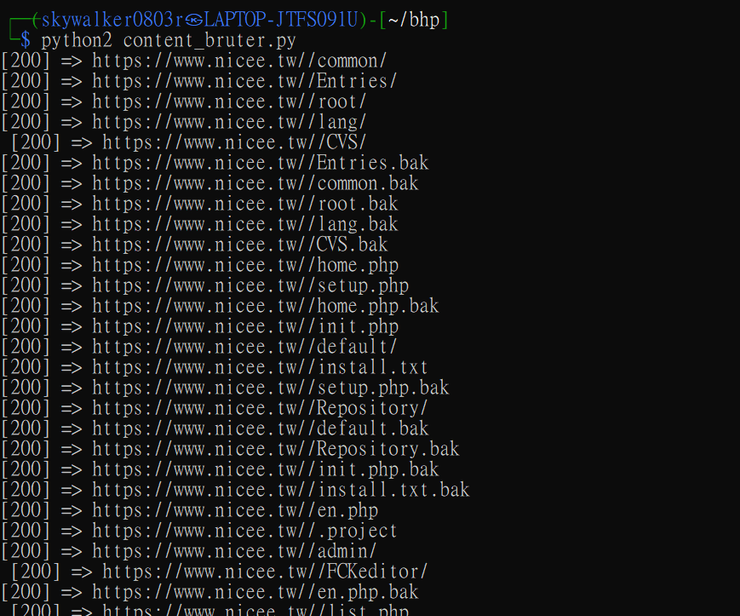

一個網站可能除了首頁以外還會有其他的相關網站

例如/admin ,login/ ,home.php ,/root/等等

但是又不一定於是互聯網上就有一些words清單

像是

裡面就有存放各種可能的目錄名稱

例如給定一個網址在網址尾端增加/admin"有可能"就會連到後台

但是人手工一個一個去試去猜實在太慢了所以可以用SVNDigger提供的

all.txt來暴力測試,要自動暴力測試當然就要寫python啦

接下來寫python,首先導入必要的庫和設定一些參數

接下來寫一個build_wordlist(wordlist_file) 函數可以讀取all.txt返回words

接下來寫一個dir_bruter(extensions=None)函數可以根據extensions

產生多組url並實際測試該url是否可以正常連線

最後將word_queue和extensions建立好利用多執行續來執行

執行結果就跟開頭那張照片一樣