資安動態

- 韓國檢方員工誤點釣魚網站,查扣價值400億韓元比特幣瞬間蒸發 :

400 億韓元比特幣原本是光州地方檢察廳扣押的犯罪資產以實體冷錢包(USB 形式的儲存裝置)扣押保管不小心連上了釣魚網站=導致這批比特幣去向不明

(韓國資安事故近一年來有點扯,感覺挺落後的) - Microsoft says bug causes Copilot to summarize confidential emails:Microsoft 365 Copilot 被發現在未經授權下,可以讀取和總結不被容許讀取的電子郵件,就算電郵被標記為「機密」也不能倖免。Microsoft 官方已確認問題存在,並表示這是 BUG 而非故意,會盡快作出修正。Microsoft 於 1 月 21 日收到用戶投訴並確認問題存在,漏洞編號為 CW1226324。Copilot AI 助手在為用戶產生郵件摘要時,會讀取被標記為「機密」或加入「私隱」標籤的電郵,嚴重侵犯使用者的私隱和安全。Microsoft 承認問題屬實,Copilot AI 在總結機密電子郵件時,繞過了用來保護敏感資訊的資料遺失防護(DLP)策略。這並非預期行為,而是由程式錯誤導致,影響「已發送郵件」和「草稿」資料夾內的郵件。

- NIST啟動AI代理標準倡議力促互通與安全

- 目標是替新一代可自主行動的AI代理,建立跨系統互通與安全運作的基楚

- 投入AI代理安全、身分與授權相關研究,以支撐新興應用場景,並促進跨產業的可信任導入 - Payment Passkey應用登臺,藍新金流引進兩大國際信用卡組織解決方案,預計Q1上線

Visa、萬事達卡持續於國際間推動支付通行密鑰(Payment Passkey),臺灣市場也傳出重要進展,智冠集團旗下藍新金流宣布,將於2026年第一季正式上線該服務,成為全臺首家同時支援兩大卡組織Payment Passkey解決方案的第三方支付業者,以避免簡訊OTP遭攔截 - CISA警告舊版GitLab漏洞遭攻擊利用,呼籲使用單位儘速完成修補

CVE-2021-39935納入KEV清單,確認攻擊者已實際濫用。該漏洞屬高風險等級,美國聯邦機關被要求限期完成修補,企業也應立即盤點GitLab版本並儘速升級 - Bithumb誤發2000枚BTC背後:CEX帳本的根本問題

韓國史詩級烏龍又是你

加密交易平台計劃向 695 名參與用戶發放總計約 62 萬韓元的現金獎勵,其中 249 人實際打開寶箱並領取獎勵,也就是單人金額約 2000 韓元,折合美元僅 1.4 左右,卻因後台單位配置錯誤,將獎勵單位從 KRW(韓元)錯設為 BTC(比特幣),瞬間向實際打開寶箱的用戶每人「空投」了 2000 枚 BTC,總計 62 萬枚比特幣,單個帳戶的顯示資產即超過 1.6 億美元。 - 密碼管理員 1Password 訂閱費用漲價

2/24 日公告,2026/03/27 調漲 20~33% - NSA publishes zero trust implementation phases to guide target-level maturity aligned with DoD, NIST guidance

NSA 上週發布了零信任實施指南 (ZIG) 的兩個階段,旨在概述實現美國戰爭部 (DoW) 定義的零信任 (ZT) 目標成熟度所需的各項活動

工具

- Tailwind CSS 4.2 發布

- Distribute PostgreSQL v18 with Citus v14

The open-source extension (now maintained by Microsoft) that enables horizontal scaling by sharding tables across multiple nodes now supports Postgres 18, along with its improvements such as async I/O, virtual generated columns, OAuth support, and more - Go 1.26 is released

Green Tea garbage collector is now enabled by default - Cyclone DXcyclonedx-cli :v0.30

SPDX 2.3 is supported. support for CycloneDX v1.7 - osv-scanner : v2.3.3

故事線

- 歐洲政府全面棄用美國軟體,法國 250 萬公務員 2027 年停用 Teams 與 Zoom:

- 法國本土平台 Visio,2027 年成為所有公務員唯一視訊會議工具,屆時稅務及社會保障等大型公共部門美國軟體授權不再續約

- 德國 : Schleswig-Holstein 州,將 4.4 萬名員工信箱系統從 Microsoft Exchange 遷至開源軟體 Open-Xchange 和 Thunderbird,微軟 SharePoint 改成 Nextcloud

- 奧地利軍方完成約 16,000 個系統從微軟 Office 遷至 LibreOffice - 在臺灣用AI護世界,臺灣資安新創廠商奧義掛牌上市

100%自主技術資安平臺

與發展無人機反制系統的臺灣新創廠商創未來科技(Tron Future Tech)合作。吳明蔚說,創未來是臺灣自主無人機反制技術的第一把交椅 - 微軟多因素身份驗證 MFA 服務重大災情,單點故障導致整體驗證流程中斷

目前美國地區大量用戶回報出現「504 Gateway Timeout」錯誤,導致用戶無法完成驗證,進而無法存取 Azure 或 Office 365 等關鍵服務。

2026/2/23 單點故障 | 雲端全球備份備援 ??? - Citrini Research 發布《2028 年全球情報智能危機》報告

2028 Global Intelligence Boom

假設 AI 太成功完全沒有讓人失望,它「遠超所有預期」反而把經濟推向崩盤,主觀點如下

a. Ghost GDP:GDP 數據好看到爆,但真實購買力消失。因為 AI 生產的一切(程式碼、內容、服務),機器自己不會消費(A GPU cluster in North Dakota doing the work of 10,000 Manhattan white-collar workers)

b. Human Intelligence Displacement Spiral:AI 讓生產力爆炸 → 企業利潤狂飆 → 拿去買 AI → 白領(占消費75%) 大規模失業 → 消費崩潰 → 再裁員……這是沒有煞車的正回饋惡性循環。

c. Friction Went to Zero:中介摩擦歸零 DoorDash(傳統 SaaS 長尾、房仲平台) 被 AI Agent 殺到抽成幾乎為零(agent 沒品牌忠誠、只挑最便宜)精準擊中平台經濟的命門

---> 人類只能創造新需求(新職業浪潮),恐慌的人優先被幹掉 - An Update on Heroku :

Enterprise Account contracts will no longer be offered to new customers.

---> 差不多也要畢業了 ? 第幾滴時代的眼淚

AI

- WebMCP 搶先體驗版現已推出 :

- AI社群平臺Moltbook存在組態配置不當,引發大量API與電子郵件信箱外洩

Moltbook的創立初衷是讓AI彼此自主交互、形成可觀察的AI生態

MoltBot 近日接連爆發兩起重大安全事件。資安研究人員發現,短短一週內有超過 230 個惡意套件被上傳至官方套件庫,偽裝成合法工具散布竊資惡意程式

專為AI代理開發而爆紅的社群 Moltbook,引發資安爭議。資安公司Wiz發現,Moltbook後端的Supabase資料庫存在配置錯誤的重大風險,導致逾150萬個API身分驗證權杖(Token)、3.5萬個電子郵件信箱、4千則AI代理之間的私訊(Direct Message,DM),部分訊息存在OpenAI等第三方服務的AI金鑰。更可怕的是,這種未設防的組態,還能讓任何人在未經授權的情況下,進行完整的資料讀取與寫入,而且能編輯Moltbook上的任何貼文、注入惡意內容或提示注入有效酬載,甚至破壞整個網站,或是動用數千個AI代理以操縱內容。Moltbook開發團隊獲報後,已著手修補。 - 中國人形機器人震撼春晚!英媒齊驚呼「智慧革命來了」

Stieler 亞洲董事總經理、機器人與自動化負責人 Georg Stieler 指出, 短短一年內的技術躍升「極為驚人」 - OpenClaw Creator: Why 80% Of Apps Will Disappear OpenClaw (在前次月前有提過改名的龍蝦)

- OpenClaw 龍蝦之父上週選擇加入OpenAI :這一個月像是龍捲風一樣。我從來沒想到,一個原本只是我自己玩票性質的專案,竟然會掀起這麼大的波瀾

- AI on software :往可臨機應變的人變化,就地取材,一步一步把路走通

- 個人用的app, 尤其是工具類的會被 Agent 自然的方式取代

---> 首當其衝這類創辦工具類的軟體是海嘯地衣排,再再衍生每一年還會有「最受歡迎程式語言」的調查嗎 ?

- OpenClaw 的做法: agent 的所有記憶,就是Local電腦裡的一堆 markdown 純文字檔案,可複製、可備份它

- 2/23 Google 正在對OpenClaw 使用 Google AI(Antigravity)服務的付費訂閱用戶進行帳號封鎖,如用戶透過 OAuth 將 Google AI 憑證整合到 OpenClaw 後,帳號遭到即時停權,且 Google 明確表示這屬於「零容忍政策」,無法恢復 (封鎖整個帳號,包括你的Gmail YouTube Google Drive, Photos 等很可能全部都不能用) - Anthropic 發表 Claude Code Security

- 目前正以「有限研究預覽版」的形式提供給企業與團隊客戶

- AI 驅動資安防禦:鎖定系統漏洞與自動修補漏洞 ,「閱讀」和「推理」程式碼,理解各組件如何互動並追蹤數據在應用程式中的流動路徑

- 全方位掃描:能針對整個 Codebase進行安全漏洞掃描

- 建議修補程式:自動產生針對性的修補程式,並交由開發人員審核。

- 偵測隱蔽問題:幫助團隊發掘傳統靜態掃描工具容易遺漏的深度安全風險。

- 高風險漏洞識別:Anthropic 現場展示了 Claude 偵測出新型高嚴重性漏洞的能力

- 同時也可能被攻擊者用來開發更精準的入侵手段

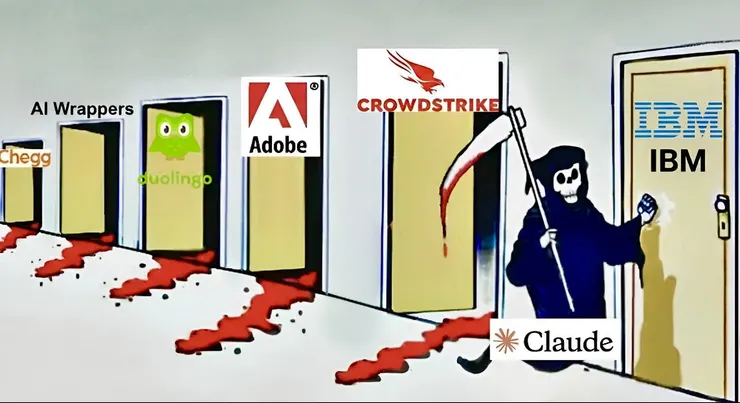

- 此產品引起資安同業公司劇烈震盪

# Anthropic CEO 最近已明確表示:他們最新發佈的產品 100% 完全由 AI 生成,同時,Anthropic Claude 是唯一獲得授權並整合進五角大廈機密網路的 AI 模型 - Anthropic 宣布 Claude 可以協助簡化、重寫 COBOL 程式碼(多運行於IBM) 現代化 :

重大影響 : 銀行、保險、政府等大量核心系統至今仍運行在 COBOL 上,而這些系統的維護、升級與現代化專案,長期以來都是 IBM 的穩定收入來源(壟斷地位), 這一塊維護案的長尾效應將會消失

2月迄今,IBM股價已慘崩27.18% - Anthropic 指控中國公司Deepseek, Moonshot, MiniMax 蒸餾竊取 Claude 資料

Anthropic 靠行為指紋偵測指控三家中國AI實驗室透過約 2.4 萬個偽造帳號,產生逾 1,600 萬次對話,對 Claude 執行工業規模的蒸餾攻擊 = 低成本不用大規模鋪建AI基建,依賴抽取美國模型的能力就能追上前沿模型

其中 𝐃𝐞𝐞𝐩𝐒𝐞𝐞𝐤𝟏𝟓 萬次/ 𝐌𝐨𝐨𝐧𝐬𝐡𝐨𝐭 𝐀𝐈 𝟑𝟒𝟎 萬次/ 𝐌𝐢𝐧𝐢𝐌𝐚𝐱 𝟏,𝟑𝟎𝟎 萬次

Anthropic 表示正在開發「產品、API 與模型層的防護機制,設計目標是在不降低合法用戶體驗的前提下,降低模型輸出被用於非法蒸餾的效益」

# Anthropic 也曾竊取版權,先前因為非經允許使用版權書籍支付十五億美元賠償金 - 中國的AI應用程式 Seedance 2.0

- 侵權爭議愈演愈烈迪士尼已向字節跳動公司發出停止侵權通知函,指控 Seedance 2.0 大量盜用迪士尼版權角色,將星際大戰、漫威等受到版權保護的IP素材當成免費公共領域素材來使用

科技動態

- 燒掉六千億台幣也難救!Meta 宣布關閉 Horizon Workrooms,元宇宙夢碎轉攻智慧眼鏡

VR 虛擬會議應用程式 Horizon Workrooms 營運約 5 年後,已正式宣布關停 。這不僅標誌著一個產品的終結,更反映出 Meta 內部正經歷劇烈的策略轉型

----> hTC 好像沒什麼反應

資安事件

- 南光化學製藥遭駭 部分內部文件

內部簽呈資料等相關資訊疑似遭竊取,並於暗網流傳。坦承「接獲合作廠商通知」後才察覺異常。 駭客聲稱的南光外洩資料範圍:包括Rosetta、PeptiStar Inc.、Shiratori Pharmaceutical等全球合作夥伴資料,還有Eroxon、Cinacalcet、Icatibant等藥品與專案技術資料,同時涵蓋臨床試驗完整報告、NDA / CDA 保密協議、GMP / DMF / CRF 製造與監管文件等機敏文件、副董事長王玉杯母子護照內頁 - 掃地機器人在監控你?DJI Romo 爆漏洞,全球 7,000 部即時畫面外洩

- 打算用 PS5 手把控制吸塵機器人,卻意外發現嚴重安全漏洞,令他可遠距存取全球約 7,000 部 DJI Romo 的即時鏡頭畫面及控制權限

- 可遠距控制這些裝置,並透過即時鏡頭畫面觀看與收聽,可觀看機器人如何繪製房間地圖,生成完整的 2D 平面圖,並透過任何機器人的 IP 位址推測其大概位置

- 每部每 3 秒向伺服器傳送一次 MQTT 資料封包,內容包括序號、正在清潔的房間、已見過的物件、行走距離、何時返回充電座及遇到的障礙物

- 展示可連接 DJI 的預生產伺服器,以及美國、中國和歐盟的正式伺服器 - 最高等級資安檢測標章的智慧社區App存在16項弱點,1萬個社區、300萬用戶恐曝險

- 1萬個社區採用的應用程式「智生活(SmaDay)」,結果在最新的安卓版本當中,發現多達16項問題,恐造成個資洩露、線上金流交易攔截,以及帳號遭挾持的風險

- 行動應用程式的資安防禦,偏重上市前的單一時間點審核,缺乏後續的監督機制 - 圓山大飯店:系統遭入侵不排除顧客資料可能外流

漏洞

- PostgreSQL Vulnerable Versions: 14 - 18. This update fixes over 65 bugs that were reported in the last several months

CVE-2026-2004: 8.8 HIGH,PostgreSQLintarraymissing validation of type of input to selectivity estimator executes arbitrary code

CVE-2026-2005: 8.8 HIGH PostgreSQLpgcryptoheap buffer overflow executes arbitrary code

CVE-2026-2006: 8.8 HIGH PostgreSQL missing validation of multibyte character length executes arbitrary code

CVE-2026-2007: 8.2 Vulnerable Versions: 18 ,PostgreSQLpg_trgmheap buffer overflow writes pattern onto server memory

FIXED: v18.2, 17.8, 16.12, 15.16, and 14.21 - Notepad++ Hijacked by State-Sponsored Hackers :

直接下載最新的8.9.1版安裝程式手動更新,是最安全的作法,並預計接下來即將推出的新版,將會強制驗證憑證及簽章來強化相關防(軟體更新機制遭到疑似中國國家級駭客劫持,攻擊者透過入侵託管服務商的基礎設施,將特定用戶的更新流量導向惡意伺服器,藉此投放惡意程式)

FIXED: v8.9.1 - ingress-nginx (K8S)

CVE-2026-1580 8.8 HIGH A security issue was discovered in ingress-nginx where the `nginx.ingress.kubernetes.io/auth-method`

CVE-2026-24512 8.8 HIGH A security issue was discovered in ingress-nginx cthe `rules.http.paths.path`

CVE-2025-15566 8.8 HIGH `nginx.ingress.kubernetes.io/auth-proxy-set-headers` Ingress annotation can be used to inject configuration into nginx. This can lead to arbitrary code execution in the context of the ingress-nginx controller, and disclosure of Secrets accessible to the controlle

FIXED : to v1.13.7, v1.14.3 - ClamAV antivirus engine

CVE-2020-37167 9.8 CRITICAL Attackers can exploit the weak input validation in function name encoding to potentially execute malicious bytecode or cause unexpected behavior in the ClamAV engine - Keycloak

CVE-2026-23552 9.1 CRITICAL Cross-Realm Token Acceptance Bypass in KeycloakSecurityPolicy Apache Camel Keycloak component. ??

CVE-2026-1486 8.8 HIGH jwt-authorization-grant flow where the server fails to verify if an Identity Provider (IdP) is enabled before issuing tokens

CVE-2026-1529 8.1 HIGH - GitLab

CVE-2025-7659 8.0 High

CVE-2025-8099 7.5 High

CVE-2026-0958 7.5 High

CVE-2025-14560 7.3 High

CVE-2026-0595 7.3 High

Patch : 18.8.4, 18.7.4, 18.6.6 - OpenSSL Stack buffer overflow in CMS AuthEnvelopedData parsing

CVE-2025-15467 9.8 CRITICAL Parsing CMS AuthEnvelopedData message with maliciously crafted AEAD parameters can trigger a stack buffer overflow. Impact summary: A stack buffer overflow may lead to a crash, causing Denial of Service, or potentially remote code execution. When parsing CMS AuthEnvelopedData structures that use AEAD ciphers such as AES-GCM

FIXED : v3.6.1. 3.5.5. 3.4.4 3.3.6與3.0.19.... - 群暉修補旗下NAS產品telnetd重大漏洞,呼籲盡速更新避免遭攻擊者取得Root權限

CVE-2026-24061 9.8 CRITICAL 源自Linux平臺常用網路工具套件GNU Inetutils的telnetd服務重大漏洞 漏洞存在時間長達11年,直到近期才被揭露,並於1月20日對外公告,目前已觀察到該漏洞遭到實際利用的跡象,攻擊者可藉由此漏洞繞過驗證機制,取得系統Root權限,進而執行任意惡意操作

對 USER變數驗證不當,只要用-f root當作 username 就會拿到 root,得以繞過驗證流程,獲得root權限

FIXED: 自動下載並安裝此更新 DSM 7.3.2-86009 Update 1更新 - Windows Notepad App Remote Code Execution Vulnerability PoC

駭客只要誘導你打開一個「特製的檔案」。 就能在你的電腦上遠端執行程式碼,完全接管系統。這類攻擊最危險的地方在習慣認為文字檔不會有病毒

FIXED: 執行 Windows Update,確保更新至最新版本 - Moodle

CVE-2025-67848 8.1 HIGH authentication bypass vulnerability allows suspended users to authenticate through the Learning Tools Interoperability (LTI) Provider

CVE-2025-67853 7.5 HIGH