💡 什麼是登陸區(Landing Zone)?這是一種模塊化與可擴展的配置,讓組織可以因應商業需求而動態使用Google Cloud。

著陸區(Landing Zone)

正如房屋需要牢固的地基以確保穩定性與耐用性,組織在任何雲端環境中都需要登陸區以實現治理、安全性、效率、擴展性與成本最佳化,事實上登陸區又稱作cloud foundation,也可得知是開始利用雲端運算的一切基礎。

另一個舉例,可以將雲端中的登陸區(Landing Zone)可比喻為軍事概念中的非軍事區(DMZ, demilitarized zone)。當通過非軍事區時,您會受到嚴格的管制,邊界的管理,以確保安全性、法規遵循與治理,目前最有名的非軍事區可能為南韓和北韓的交界處。

DMZ, North Korea

同理,在雲端世界的登陸區中,也會強制執行嚴格的控制與存取政策,以保護邊界內的敏感資料與運算資源,確保只有擁有權限的人員才能存取雲端的基礎設施。

我們為什麼在任何雲端中都需要登陸區?

雲端中登陸區為雲端部署提供了標準化與安全的基礎,確保一致性、擴展性與治理。它建立了在組織雲端環境中管理資源、安全控制與存取政策的框架。想像一間公司有多個團隊在雲端上進行不同的專案。如果沒有登陸區,每個團隊可能會獨立建立自己的基礎設施與安全措施。這可能會導致不一致、安全漏洞,以及管理資源上的困難。

沒有登陸區可能會發生哪些問題?

雲端是一種可從網際網路取得的服務,所以一切都是公開共享的。這意味著雲端無異於別人的資料中心,當我們想要遷移組織的運算資源或使用雲端技術帶來的便利時。我們會面臨各種挑戰,如缺乏集中化的治理、安全控制、一致性,以及最重要的網路管理等。這些問題可能導致營運效率不佳、安全風險增加以及法規遵循上的差距。

每個雲端供應商在我們正式開始雲端之旅前,都會建議先建立登陸區。 Google Cloud landing zone提供了建立雲端部署堅實基礎的全面性方法。

什麼是Google Cloud landing zone?

Google Cloud的登陸區可以幫助您的企業更安全地部署、使用和擴展 Google Cloud 服務。登陸區是動態的,並且可以隨著企業隨時間採用更多基於雲端的工作負載而進行擴展。

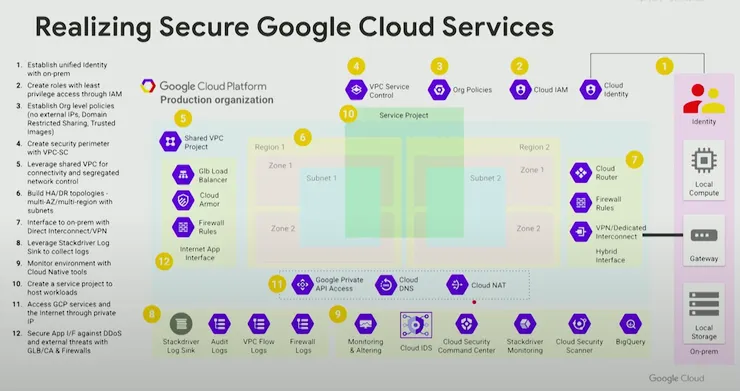

登陸區跨越多個領域並包含不同的元素[1],例如身分、資源管理、安全和網路…(identities, resource management, security, and networking…)。

下圖[2]示範 Google Cloud 中混合雲和內部部署連接的基礎設施即服務(IaaS)使用案例:

要特別注意登陸區沒有單一或標準的實現方式。企業必須根據不同因素做出許多設計選擇,包括:

- 您的行業

- 您的組織結構和流程

- 您的安全和合規要求

- 您要遷移到Google Cloud的工作負載

- 您現有的IT基礎設施和其他雲環境

- 您的業務和客戶的位置

不同的業務和技術需求會導致不同的登陸區設計。要為您的獨特情況開發最佳解決方案,與Google Cloud專家合作非常重要。他們可以協助評估選項並設計符合您業務目標的登陸區。

我該在什麼時候建立登陸區?

最佳實踐建議在 Google Cloud 上部署任何主要應用程式或工作負載之前建立登陸區。這是因為登陸區提供了幾個關鍵好處:

- 首先,它提供了安全的基礎。

- 其次,它建立了必要的網路基礎設施,以有效支持您的企業工作負載。

- 最後,它為您提供了管理和在組織內部分配成本的基本工具。

這可以確保在遷移和部署應用程式和工作負載之前,治理、安全性、合規性和成本管理等關鍵要素已就緒。登陸區為您的雲端之旅奠定堅實的基礎。

GCP 登陸區的關鍵組成:

- 組織層級架構(Organization Hierarchy) #一定要先建立Organization[3]

- 身分識別與存取管理 (identity and access management, IAM)

- 網路架構(Network Architecture)

- 安全性與合規性(Security and Compliance)

- 監控與記錄(Monitoring and Logging)

登陸區的專案步驟架構:

- Cloud Identity使用者的來源與創建(從地端Active Directory同步或其他來源migrate進來)

- 設定IAM,進行GCP權限的控管與分配

- 設置Org Policies,全域規定組織的使用規範(例如說正式環境的VM永遠不能有外部ip…)

- 建立數位圍籬[4],建立邊界來保護您明確指定的服務資源和機敏資料

- 網路架構規劃(Shared VPC[5]為例,用一個專案去分享/控管整個GCP的網路規劃、防火牆規劃)

- 規劃進行災難復原(DR)、高可用(HA)等的資料中心

- VPN/interonnect,與企業地端內網相連,使GCP成為企業內網的延伸

- log的收集與管理,以符合合規性和易於管理

- 服務如何監控、監控標的選擇、告警水位的設定、告警時間顆粒的的設置

- 建立企業對內/對外的服務(application)專案

- 基於安全性,確保服務使用google private access[6]來進行存取GCP資源,CloudNAT[7]來出去外網(egress)

- 建立load balancer,搭配armor,實施平衡負載和管理對外的流量

如果你喜歡這篇文章歡迎幫我按愛心鼓勵一下喔!~閱讀愉快!~

延伸閱讀

相關連結

[1] https://cloud.google.com/architecture/landing-zones#elements

[4] https://cloud.google.com/vpc-service-controls/docs/overview

[5] https://cloud.google.com/vpc/docs/shared-vpc