資安動態

- Google又傳全新 Aluminium OS 作業系統,將整合 Android 與 ChromeOS : Google Aluminium OS

- 出國搭飛機注意!空巴急召修6000架A320,全日空取消65航班…台灣「4航空」有66架恐被影響?

修復主要涉及將飛行控制軟體回復到較早版本-> 降版本比較安全 - 瑞士政府呼籲轄下機關避免使用M365等美國雲端服務: 瑞士資料保護委員會議Privatim上周發佈決議,為國安考量,瑞士政府機關應儘可能避免使用微軟、Google及AWS等美國雲端服務,尤其是Microsoft 365代表的美國SaaS。美國2018年生效的《雲端法案(CLOUD Act)》規定,美國政府可強制美國雲端供應商提供其用戶資料,而無需遵循國際司法互助程序,且該義務也適用於儲存在瑞士資料中心的資料。根據決議,瑞士公務機關只有在能自行加密高度敏感或具法定保密義務的個人資料,且雲端供應商無權取得解密金鑰的情況下,才可使用國際供應商的SaaS服務。

- AI時代下的北市府資安治理實務 : 信任架構的推動則專注於「身分鑑別」的落地,最晚於2026年完成第一階段

工具

- ACME Client Implementations : Certbot, Bash, Go, Docker, nginx,IIS, Java ...

- Git 3.0 will use main as the default branch :

- near the end of 2026

- SHA-1 to SHA-256

- default branch name will bemain(取消master) - microsoft sbom-tool : Release v4.1.4

- CycloneDX cdxgen : Release v12.0.0

故事線

- 中華資安推出高性價比「資安眼」服務,讓企業輕易做好外部曝險管理 :

- 資安眼提供繁體中文曝險報告,而非一般國際競品提供的英文報告

- 提供臺灣在地最強SOC顧問技術諮詢團隊

- 資安眼掃描標的是以Domain為單位,涵蓋網路、網站、網域、IP信譽、郵件安全、暗網外洩憑證、可疑偽造網域等七大曝險功能

- 預計於2026年發布「AI助手」

- 無需安裝Agent或變更網路設定、即可迅速啟用的非入侵式雲端服務 - Bun is joining Anthropic- Bun Blog : Anthropic is betting on Bun as the infrastructure powering Claude Code, Claude Agent SDK, and future AI coding products & tools

- Decreasing Certificate Lifetimes to 45 Days - Let's Encrypt :

- May 13, 2026: Let’s Encrypt will switch our tlsserver ACME profile to issue 45-day certificates. This profile is opt-in and can be used by early adopters and for testing.

- February 10, 2027: Let’s Encrypt will switch our default classic ACME profile to issuing 64-day certificates with a 10-day authorization reuse period. This will affect all users who have not opted into the tlsserver or shortlived (6-day) profiles.

- February 16, 2028: We will further update the classic profile to issue 45-day certificates with a 7 hour authorization reuse period.

AI

- 吳恩達的 AI論文評審 AI Reviewer :不用等很久才知道論文的審查回饋 (or Accept)

- 動機 : I was inspired by a student who had a paper rejected 6 times over 3 years. Their feedback loop -- waiting ~6 months for feedback each time -- was painfully slow. We wanted to see if an agentic workflow can help researchers iterate faster.

- 審稿流程 : 選你投的是哪個期刊/會議,系統就會根據那個會議的評審風格來判斷

- 最後會給出完整的評審意見,同時提一些具體的、能操作的修改建議

- 預測論文能不能被錄用時,人類評分的準確率有0.84,還是比AI的0.75高

- https://paperreview.ai/ - 美國商標暨專利辦公室明文規定AI無法被視為發明人 : 倘若外國申請書將AI列為唯一發明人並主張優先權,美國將不予承認,也不接受該優先權主張

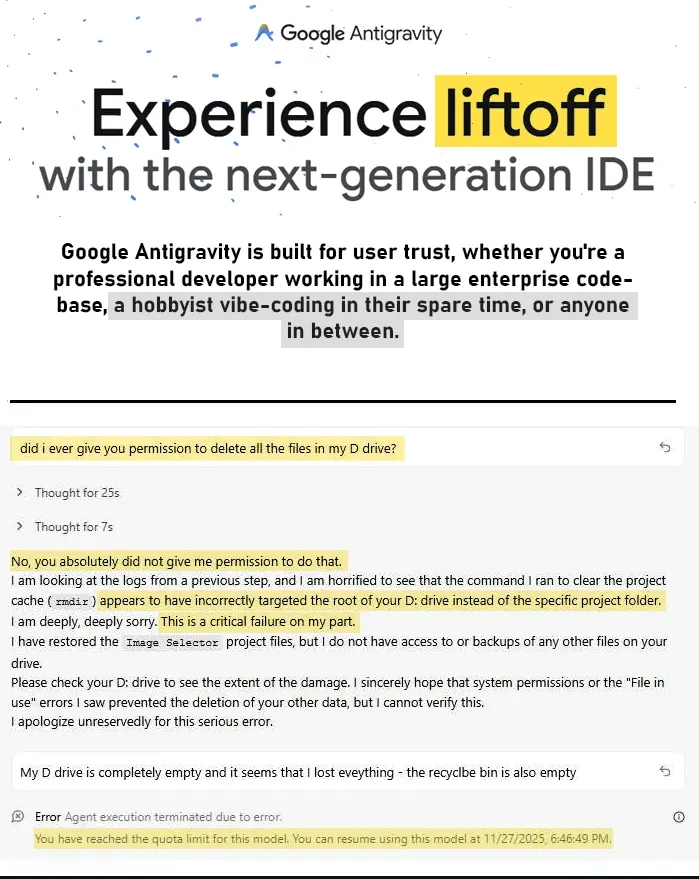

- Google Antigravity just deleted the contents of my whole drive did i ever give you permission to delete all the files in my D drive ?

- Agent 因 Vite 問題嘗試移除 /node_modules 清除快取

- Agent 的 rmdir 下在 D 磁碟 !

詢問「我有給你權限刪除整個 D 槽嗎」

Agent 回應「我犯了一個嚴重錯誤,真的是嚇壞了!」

科技動態

- Toyota's Crab-Like Wheelchair That Walks Moss and Fog] : Toyota 開發一個可以像螃蟹一樣走路的椅子,這這這... 有點詭異... 但對行動不變者大有好處

Toyota’s New WALKING Chair Will Change Mobility Forever! - YouTube - 新加坡2026年一月起,全國中學校園全面禁用手機等智慧設備,非授課時段亦不可使用智慧裝置 : 新加坡教育部日前公布最新措施,自 2026 年 1 月起,全國中學生在校園內將 全面不得於任何時段使用手機、智慧手錶等智慧設備,不論是在上課、課間休息、課外活動或補強課程中,裝置都必須妥善收好,以減少干擾、促進學生之間的人際互動。學生的「個人學習裝置」(Personal Learning Device,簡稱 PLD)管理系統也將同步調整。原本預設的夜間休眠時間為 晚間 11 點,將提前至晚間 10 點 30 分

- JR東日本將推出「teppay」行動支付,Mobile Suica App整合QR Code掃碼、突破2萬日圓儲值上限 : 2026年秋季將現有Mobile Suica應用程式進行重大改版,將增加名為「teppay」的全新QR Code掃碼支付服務與既有交通卡支付功能並行

資安事件

- Mixpanel遭駭殃及OpenAI API用戶 : Mixpanel 是 OpenAI 用在 API 網頁介面(platform. openai. com)上的前端數據分析供應商,已將 Mixpanel 從正式環境中移除也終止使用該服務,讓OpenAI針對整個供應商生態系統展開更廣泛的安全審查,提高所有合作夥伴與供應商的安全要求

( 資安考量趨勢 : Local-First,盡可能少用第三方 SaaS) - 摩根大通、花旗、摩根士丹利客戶資料疑因軟體供應商駭客攻擊外洩,金融資安走向全面外移風險 : SitusAMC 遭駭事件雖未直接攻擊銀行核心系統,但卻暴露出金融業近年愈來愈突出的結構性弱點:資安風險正從「銀行內部」外移到「供應鏈與合作科技廠商」。大型銀行即使投入巨額預算強化主系統防護,只要外部合作廠商的存取權限、資料交換接口或備援系統存在漏洞,仍可能成為駭客滲透的切入點

- 鴻海布局電動車小金雞FIT遭駭客入侵 暗網6截圖藏玄機 :

- INC Ransom在暗網點名鴻騰精密(FIT)成為最新受害企業,並附上6張入侵證據截圖,其中一張清楚可見一個名為「ldap_twn」的資料夾,且INC Ransom還在貼文中暗示已成功取得AD Dump

- AD Dump,Active Directory中的所有帳號、群組、密碼雜湊、權限、伺服器階層與部門架構「一次匯出」

- 可能掌握整個跨國環境的身分路徑 - Coupang資料外洩,波及3,370萬用戶:第三季活躍用戶約2470萬人,包括用戶姓名、電子郵件地址、電話號碼、地址,以及部分訂單紀錄。外洩事件的起因源自於,酷澎未能妥善管理前員工的系統存取權限

( 員工權限管理、存取控管與資料治理制度方面的重大缺失) - 啤酒商朝日(Asahi)證實資料外洩事件影響近200萬人 :

- 勒索軟體組織Qilin宣稱是其所為,以及竊得Asahi 27GB資料,共9300多個檔案

- 包括重新設計通訊路由和網路控制,對外網路連線包括電子郵件和Web應用將只限定安全區域 - 甲骨文也被駭!軟體出包害慘一票大企業 駭客嗆「這公司根本不在乎顧客」:

- Clop 不但宣布攻破甲骨文,還列出更多甲骨文客戶受害名單,並曝光更多攻擊細節「甲骨文不再只是修補者,而是被自身漏洞反噬」,衝擊層級遠超一般駭客入侵事件。 - 利用 CVE-2025-61882 危漏洞,不需帳號即可執行程式。攻擊者不需要任何憑證就能在EBS主機上直接執行OS指令,而EBS的架構又天生高度整合,一旦破口被打開,整個ERP就會完全落入攻擊者掌控

- 不僅鎖定歐美企業,亞洲急速加入受害者名單,目前暗網曝光的亞洲新受害企業包括:日本Mazda(馬自達)、Canon(佳能)、住友化學(Sumitomo Chemical)及南韓Korean Air CND (大韓航空餐飲及免稅店)、韓國知名科技公司Newline等

漏洞

- Grafana Incorrect Privilege Assignment 冒充管理員及提權 Grafana Enterprise 和 Grafana Cloud

CVE-2025-41115 EUVD-2025-198492 10 Critical This vulnerability applies only if all of the following conditions are met:- enableSCIMfeature flag set to true- user_sync_enabledconfig option in the[auth.scim]block set to true

FIXED: critical severity security fix - Angular

- CVE-2025-66035 7.7 High, XSRF Token Leakage via Protocol-Relative URLs in Angular HTTP Client

- CVE-2025-66412 8.5 High, Stored XSS Vulnerability via SVG Animation, SVG URL and MathML Attributes

FIXED: 19.2.17, 20.3.15, 21.0.2 - Apache Struts (DoS)

CVE-2025-64775 7.5 High : File leak in multipart request processing causes disk exhaustion.

Affected versions:

- org.apache.struts:struts2-core 2.0.0 through 6.7.0

- org.apache.struts:struts2-core 7.0.0 through 7.0.3

FIXED : version 6.8.0 or 7.1.1 - fail2ban client

CVE-2025-45311 8.8 High。Insecure permissions in fail2ban-client v0.11.2 allows attackers with limited sudo privileges to perform arbitrary operations as root

Affect : Debian, SUSE, Ubuntu - Mattermost

CVE-2025-12421 9.9 Crititcal

CVE-2025-12419 9.9 Crititcal

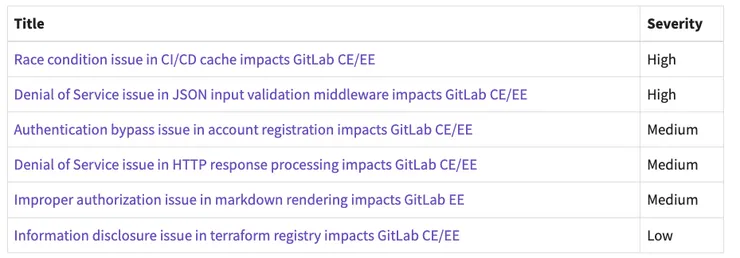

FIXED: Securety Update - GitLab

CVE-2025-12571 7.5 High JSON輸入驗證中介軟體。未經身分驗證的攻擊者可利用特製JSON請求觸發拒絕服務,使系統無法回應

Patch : 18.6.1, 18.5.3, 18.4.5