此刻,全球有數十億筆交易正在網路上飛行——你的銀行密碼、醫療記錄、商業機密。但網際網路本質上是『透明』的,就像在透明玻璃管裡傳遞紙條。任何人都能看、能抄、能改。

密碼學的使命只有一個:在透明的世界裡,建造看不見的保險庫。

你即將看到人類如何從竹簡密語,進化到能對抗量子怪獸的數學魔法。

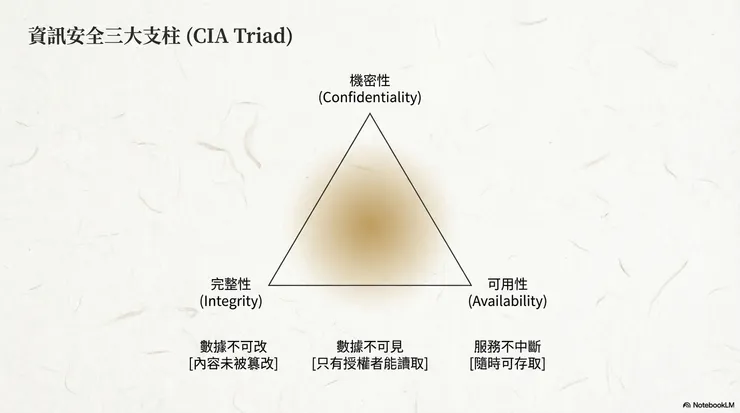

在開戰前,先認清我們在守護什麼。資安的本質就是這三道防線:

- 機密性 (Confidentiality):內容被『蒙面』,敵人看不懂

- 完整性 (Integrity):訊息有『封印』,途中沒被掉包

- 可用性 (Availability):系統不癱瘓,關鍵時刻能取用

接下來的所有技術,都是為了守住這三道防線而生。

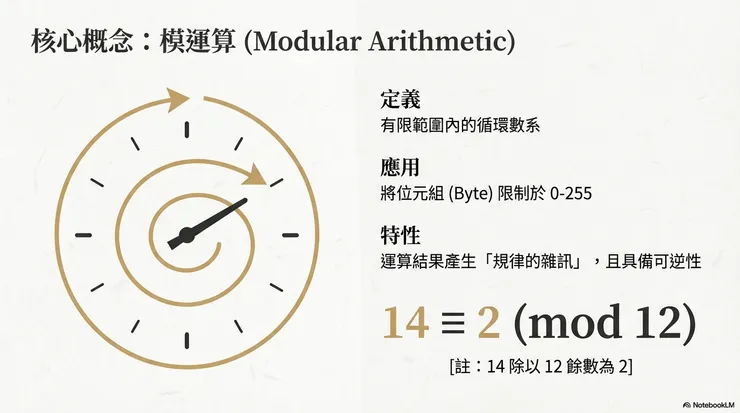

一切從最簡單的問題開始:怎麼把『HELLO』變成亂碼,但又能還原?

答案藏在時鐘裡。時鐘走到 13 點會跳回 1 點,這叫『模運算』(mod 12)。電腦用同樣邏輯,把所有數字鎖在 0-255 的圈圈裡 (mod 256)。

15 + 5 = 20

250 + 10 = 4 (在 mod 256 的世界)

這種『繞圈加法』創造了可控的混亂,既能打亂資料,又能精準還原——這是所有加密演算法的心跳。

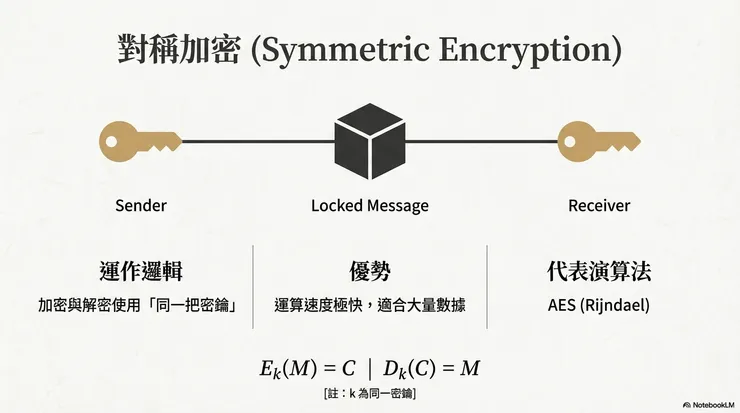

有了數學心跳,人類造出第一代保險箱:AES 加密。

遊戲規則很簡單:

- 我有一把鑰匙,用它鎖住訊息 🔐

- 你拿『同一把』鑰匙開鎖 🔓

- 雙方必須事先約定好這把鑰匙

這就像兩個特務用同一本密碼本通訊。優點是快如閃電,一秒能加密幾 GB 的資料。缺點?我們等等就會看到致命漏洞。

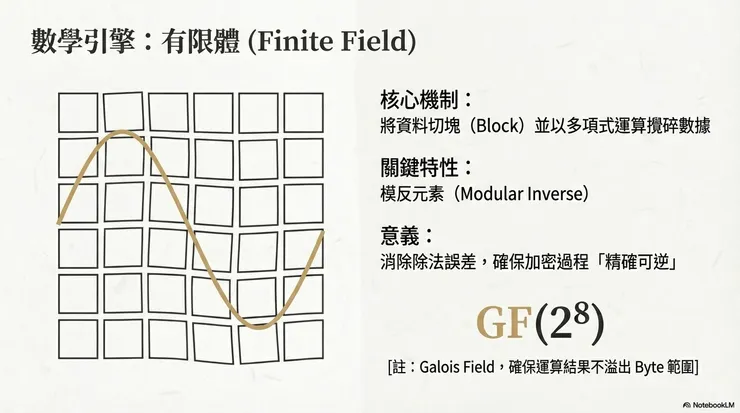

為什麼 AES 能把資料攪碎千萬次還能完美還原?秘密在鎖芯的數學引擎——有限體 (Finite Field)。

想像一個魔法計算器:

- 加法永遠不會溢出 (繞圈回來)

- 乘法有『反元素』(類似倒數,但在模運算世界)

- 每個操作都可逆,沒有資訊損失

AES 把你的資料切成 16 Byte 的方塊,透過矩陣變換 × S-Box 替換 × 位元移位反覆攪拌 10-14 輪。這些操作全建立在有限體上,確保每一步都能完美逆推。

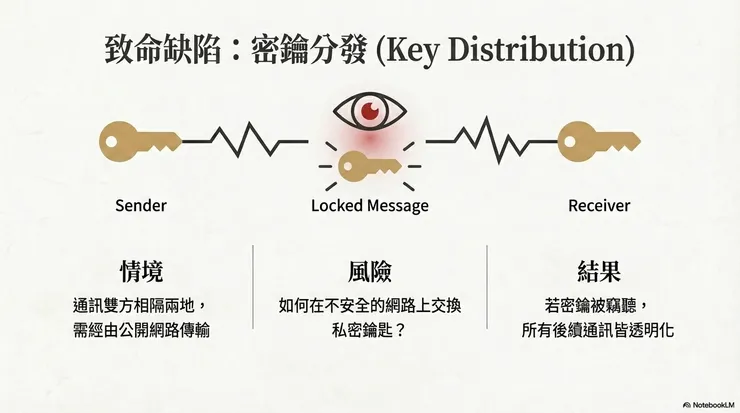

1976 年,密碼學遇到了死結。

對稱加密雖然完美,但有個無解的悖論:鑰匙怎麼給對方?

你在台北,我在紐約。我們想用 AES 加密通訊,但得先約定那把鑰匙。如果透過網路傳鑰匙,駭客攔截了怎麼辦?如果派專人送,成本太高且仍有風險。

這就像要給對方寄一個上鎖的箱子,但鑰匙得另外寄——可鑰匙也需要保護啊!這個雞生蛋的困境困擾了密碼學家數十年。

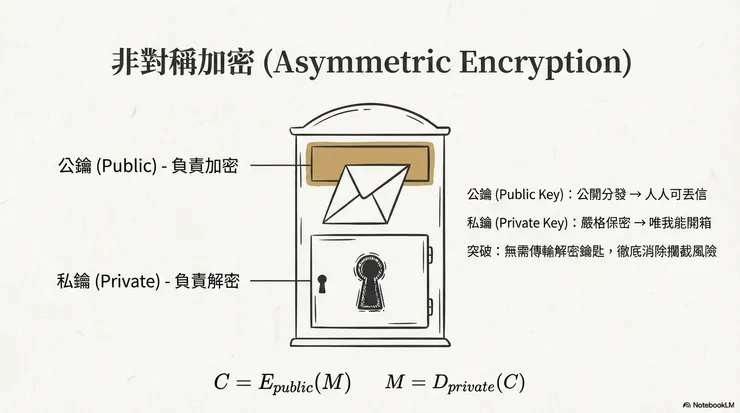

1977 年,三位數學家提出瘋狂的構想:如果鎖頭和鑰匙不是同一把呢?

RSA 加密誕生了:

- 我生成一對鑰匙:公鑰 (隨便發) + 私鑰 (自己藏)

- 你用我的公鑰加密訊息 🔒

- 只有我的私鑰能解開 🔓

- 私鑰永遠不需傳輸!

這就像我在全世界發放『特製掛鎖』,誰都能用它鎖箱子寄給我,但只有我手上的鑰匙能開。駭客就算偷到掛鎖也沒用,因為他沒有我的私鑰。

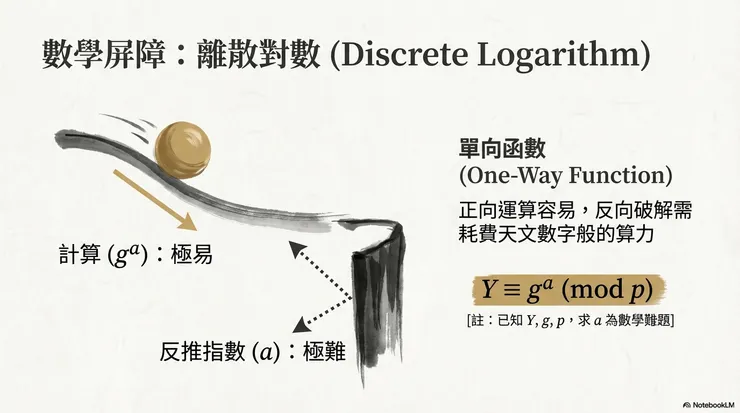

等等,為什麼駭客拿到公鑰,卻推算不出私鑰?

因為中間隔著一道數學單向門——離散對數問題。

- 正向計算很簡單:2^100 = ? (電腦 0.001 秒)

- 逆向破解幾乎不可能:? ^? = 某個天文數字 (需要數萬年)

這就像把一顆雞蛋打成蛋液很容易,但要從蛋液還原成完整雞蛋?做不到。RSA 的私鑰就藏在這道不可逆的數學牆後面。

這套雙鑰系統還藏了一個絕招。

如果我反過來用私鑰加密會怎樣?

- 我用私鑰簽署文件 ✍️

- 你用我的公鑰驗證 ✅

- 因為只有我有私鑰,這證明文件絕對是我發的,且未被竄改

這就是數位簽章,它賦予數位世界兩種超能力:

- 不可否認性:你不能事後說『不是我簽的』

- 防篡改:文件改一個字,簽章立刻失效

現實很殘酷:

- 對稱加密 (AES):快但鑰匙難傳

- 非對稱加密 (RSA):安全但慢 100 倍

工程師的解法?取兩者之長。

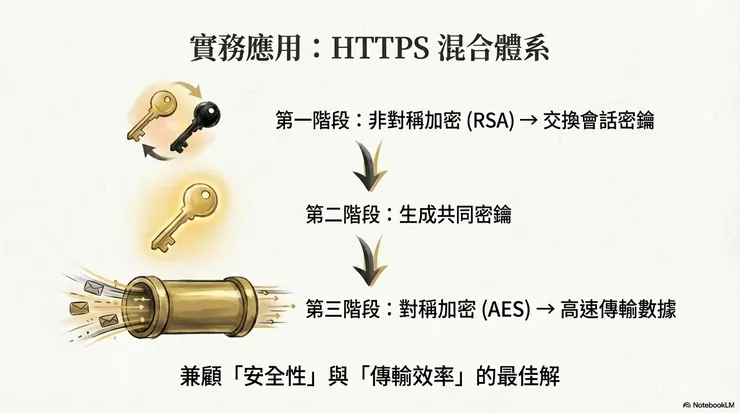

這就是 HTTPS 的三步舞:

- 握手階段:用 RSA 安全交換一把『臨時鑰匙』🤝

- 傳輸階段:切換成 AES,用臨時鑰匙高速加密所有資料 🚄

- 結束階段:丟棄臨時鑰匙,下次重新生成

你每次看到瀏覽器的小鎖頭 🔒,背後就是這套精妙的雙層機制在運作。

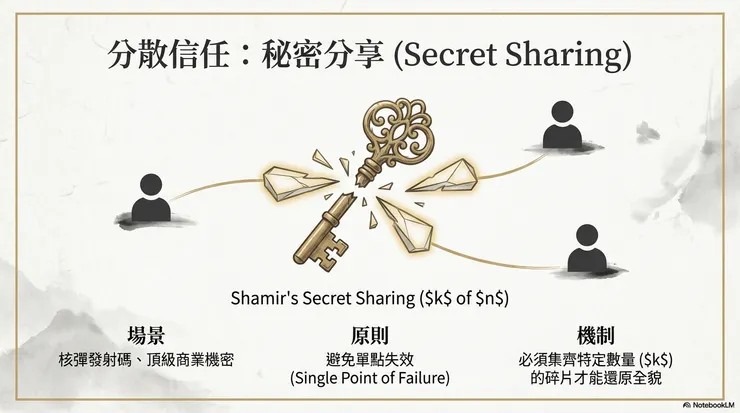

如果秘密重要到『一個人知道都太危險』呢?比如核彈發射碼、公司金庫密碼。

Shamir 秘密分享提供了解法:

把鑰匙切成 5 片,規定必須集齊 3 片才能還原 (3-of-5)。

- ✅ 任何 3 人聯手可解鎖

- ❌ 任何 2 人拿到也無法破解

- ❌ 單一持有者無法作惡

這就像電影裡的『三鑰匙保險庫』,沒有串謀就無法開啟,避免了單點失效與獨裁風險。

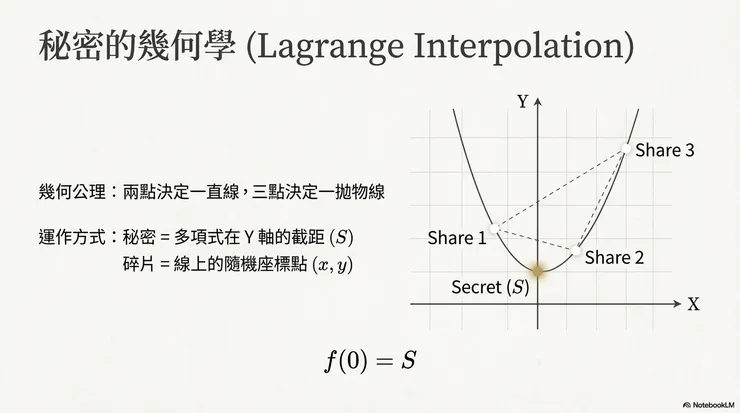

碎片如何還原?答案是幾何學。

核心原理:兩點決定一條直線。

- 秘密是這條線在 Y 軸的截距 (y=0 時的值)

- 每個人拿到的『碎片』,其實是線上的隨機座標點

- 集齊 3 個點 → 畫出唯一直線 → 找到截距 → 還原秘密

駭客就算偷到 2 個碎片,因為『無限多條線可以通過兩點』,他仍然無法確定秘密是什麼。這是數學上的絕對安全。

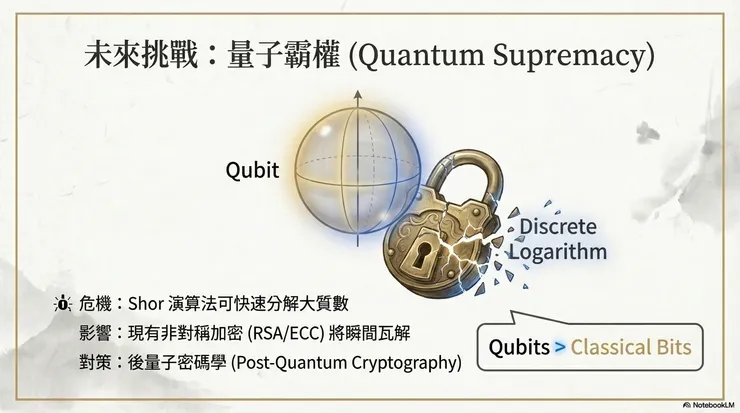

2019 年,Google 宣布實現量子霸權。這不是好消息。

Shor 演算法——一種量子演算法,能在幾分鐘內破解那道『單向門』。

- 傳統電腦破解 RSA-2048:需要 數十億年 ⏳

- 量子電腦執行 Shor:可能只需 幾小時 ⚡

這意味著什麼?當量子電腦成熟的那一天,我們現在所有的 RSA、ECC 加密——網銀、VPN、數位簽章——將全部失效。這是密碼學史上最大的存亡危機。

但故事不會就此結束。

人類已經在準備後量子密碼學 (PQC):

- 基於格問題 (Lattice-based)

- 基於多變量方程式

- 基於雜湊函數

這些新演算法即使在量子時代也難以破解。NIST 已開始標準化,新一代加密體系正在部署。

密碼學的本質不是完美,而是進化。

從凱薩密碼到量子加密,這場盾與矛的對決永不停歇。但只要數學與物理法則存在,我們就能在不信任的世界裡,用邏輯建立信任。

這就是密碼學——人類對抗混沌的最後堡壘。