前言:在 AI 時代,安全是設計出來的

在 2026 年的開發環境中,隨著 AI Agent(智慧代理)與自動化工作流(如 n8n)的普及,系統的複雜度呈指數增長。身為開發者或系統規劃者,我們不能再依賴「見招拆招」的防禦模式。

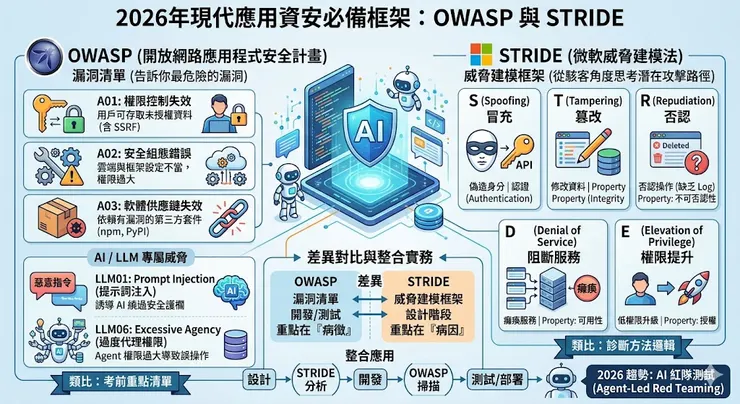

要建構穩健的系統,必須掌握兩大資安支柱:OWASP(告訴我們當前的危險病徵)與 STRIDE(教我們如何進行系統化的體檢)。一、 OWASP:掌握 2026 年的漏洞風向球

OWASP(開放網路應用程式安全計畫)提供的 Top 10 清單,是全球開發者公認的「考前重點整理」。

1. 2025-2026 Web 應用核心威脅

根據最新的觀測,目前的 Web 安全風險主要集中在權限管理與供應鏈安全:

- 權限控制失效 (Broken Access Control):這依然是頭號威脅。包括 SSRF(伺服器端請求偽造)在內的漏洞,讓攻擊者能存取未授權的敏感資料。

- 安全組態錯誤 (Security Misconfiguration):隨著雲端架構日益複雜,預設設定不安全或權限過大,成為駭客入侵的捷徑。

- 軟體供應鏈失效 (Software Supply Chain Failures):現代開發高度依賴第三方套件(如 npm 或 Python 庫),供應鏈攻擊已成為主流風險。

2. AI Agent 專屬安全:LLM Top 10

對於正投入 AI Agent 開發的專家來說,以下兩點是 2026 年的防禦重點:

- 提示詞注入 (Prompt Injection):惡意指令誘導 AI 繞過安全護欄(Jailbreaking),這在處理外部輸入的 Agent 中尤為危險。

- 過度代理權限 (Excessive Agency):這是 2026 年最受關注的議題。當 Agent 擁有過多的執行權限(如直接寫入資料庫)且缺乏人工介入時,一旦指令出錯將導致災難。

二、 STRIDE:結構化威脅建模的方法論

如果說 OWASP 是清單,STRIDE 就是一套解題邏輯。它在系統設計階段(Design Phase)幫助我們從駭客角度思考潛在路徑。

以下是 STRIDE 的六大維度及其在現代系統中的對應關係:

- S:Spoofing (冒充)

- 核心: 假冒他人身分。

- 對應屬性: 認證 (Authentication)。

- 案例: 偽造 API 密鑰或模擬管理員登入系統。

- T:Tampering (篡改)

- 核心: 未經授權修改資料。

- 對應屬性: 完整性 (Integrity)。

- 案例: 修改 n8n 工作流中傳輸的參數,或竄改 AI 的系統提示詞 (System Prompt)。

- R:Repudiation (否認)

- 核心: 執行操作後無法溯源或否認行為。

- 對應屬性: 不可否認性 (Non-repudiation)。

- 案例: 系統缺乏完整的日誌 (Log),導致發生攻擊後找不到責任歸屬。

- I:Information Disclosure (洩漏)

- 核心: 敏感資料外洩。

- 對應屬性: 機密性 (Confidentiality)。

- 案例: AI Agent 在回答中意外暴露出後端的資料庫連線字串。

- D:Denial of Service (阻斷服務)

- 核心: 讓系統癱瘓。

- 對應屬性: 可用性 (Availability)。

- 案例: 透過大量複雜的遞迴請求耗盡 AI 運算資源,導致正常服務停擺。

- E:Elevation of Privilege (權限提升)

- 核心: 低權限用戶獲得了高權限。

- 對應屬性: 授權 (Authorization)。

- 案例: 一般使用者透過 Agent 的權限,執行了只有系統管理員能操作的指令。

三、 實務整合:如何將資安導入開發生命週期?

作為專業的開發者,我們應該採取 Security by Design(設計即安全) 的策略,將這兩者結合使用:

- 設計階段 (Design Phase) —— 使用 STRIDE: 在規劃如 AI Agent 協作模式(Supervisor Pattern)時,針對每個節點進行 STRIDE 檢核。問自己:「這裡有沒有冒充的可能?」、「權限是否過大(E)?」。

- 開發與測試階段 (Dev/Test) —— 參照 OWASP: 在實作 API 或前端擴充功能(如 Chrome Extension)時,使用 OWASP Top 10 作為檢查清單,進行自動化掃描或人工審核。

- 2026 新趨勢:AI 自動化紅隊測試 目前業界已開始運用具備 STRIDE 邏輯的 AI 代理人,來自動偵測系統中的 OWASP 漏洞。這種「以 AI 對抗 AI」的模式,正成為 2026 年資安防禦的新常態。

結語

OWASP 是「病徵清單」,STRIDE 是「診斷方法」。

在追求技術創新的同時,唯有將這套防禦藝術融入日常的開發規格(Specification)中,我們才能在日益複雜的數位戰場中,打造出真正既聰明又安全的 AI 應用。